#### Configurando Memória "Maximum" do SQL Server 2019 ####

Quem nunca presenciou o uso abusivo de memória do SQL Server em um DataCenter? Pois é, esse mal habito é normal. Quanto mais memoria damos ao servidor, mais o SQL irá consumir, ele tem como métrica segurar essa memoria, por mais que não esteja alocada - "Vai que uma hora precise!" , realmente a ideia é esta.

Como a realidade de muitas empresa não é ficar aumentado memoria, toda vez que SQL sugar.

Isso obviamente gera custo, paralisação de servidores, ou seja transtorno.

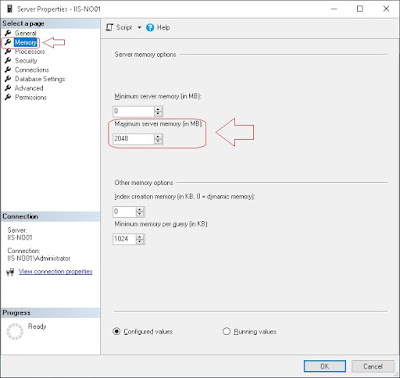

Abaixo mostraremos como informar ao SQL Server o quanto de memoria ele poderá utilizar.

Atenção: Previamente, aconselho dimensionar a real quantidade de memoria que o SQL irá utilizar. Este procedimento poderá ser realizado com o servidor em produção, sem a necessidade de paralisação, de acordo com a Microsoft.

2 - Acesse propriedade, para verificar o valor máximo de memoria;

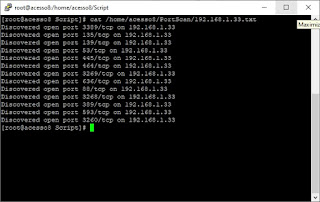

6 - Vamos confirmar alteração do valor de memoria, digite :

sp_configure 'max server memory'

Sucesso!!!!!!

Deixe seu comentário, duvida, opinião e sugestões aqui em baixo 👇. Assim você ajuda o blog e ajuda outros profissionais a compartilhar conhecimento. 💻